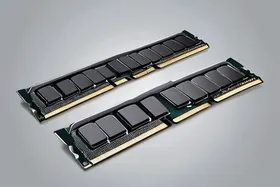

研究者たちは、VoidLinkと名付けられた高度なマルウェアフレームワークを発見しました。これは、Linuxシステムを標的とし、広範な悪意のある活動を可能にするモジュール設計を採用しています。その高度な機能で注目されるこのフレームワークは、侵害された各マシン上の攻撃者の特定のニーズに合わせて調整できる30以上のモジュールを含んでいます。

研究者によるマルウェアの分析によると、これらのモジュールは、ステルス、偵察、権限昇格、および侵害されたネットワーク内での水平移動を可能にします。これらのコンポーネントは、攻撃キャンペーン中に目的が進化するにつれて、簡単に追加または削除できます。

VoidLinkは、Amazon Web Services(AWS)、Google Cloud Platform(GCP)、Microsoft Azure、Alibaba Cloud、およびTencent Cloudを含む、一般的なクラウドサービス内のマシンを標的とするように設計されています。マルウェアは、それぞれのベンダーのアプリケーションプログラミングインターフェース(API)を使用してメタデータを調べることにより、感染したマシンがこれらの環境内でホストされているかどうかを検出します。研究者たちは、VoidLinkの開発者が将来のリリースでHuawei、DigitalOcean、およびVultrの検出を追加する予定であることを示唆しました。

VoidLinkの発見は、Linuxシステムを標的とするマルウェアの高度化が進んでいることを浮き彫りにしています。Linuxシステムは、世界中の多くの組織にとって重要なインフラストラクチャコンポーネントです。Linuxサーバーは、クラウドコンピューティング、ウェブホスティング、およびエンタープライズ環境で広く使用されており、サイバー犯罪者にとって魅力的な標的となっています。VoidLinkのモジュール構造により、攻撃者は戦術とテクニックを適応させることができ、検出と軽減が困難になっています。

クラウドコンピューティングの台頭は、攻撃者が単一のエントリポイントを介して広範囲の組織を標的にする新たな機会を生み出しました。クラウドインフラストラクチャを標的にすることで、攻撃者は複数の組織にわたって機密データや重要なシステムにアクセスできる可能性があります。VoidLinkが特定のクラウド環境を検出して標的にする能力は、クラウドサービスを使用する組織にとって堅牢なセキュリティ対策の重要性を強調しています。

セキュリティ専門家は、Linuxシステムを使用する組織に対し、VoidLinkなどのマルウェアによる感染のリスクを軽減するために、定期的なパッチ適用、多要素認証、およびネットワークセグメンテーションを含む、強力なセキュリティ対策を実装することを推奨しています。継続的な監視と脅威検出も、潜在的な攻撃を特定して対応するために不可欠です。国際的なサイバーセキュリティコミュニティは、効果的な対策を開発し、世界中の組織を保護するために、VoidLinkに関する情報を積極的に共有しています。

Discussion

Join the conversation

Be the first to comment